Prácticas de Seguridad¶

El siguiente video trata algunos tópicos para la utilización segura de Zoom.

Los videos abajo están tratando los mismos tópicos del video anterior, pero divididos por asunto para facilitar el acceso a un tópico específico.

Criptografía¶

Describe como funciona la criptografía en Zoom.

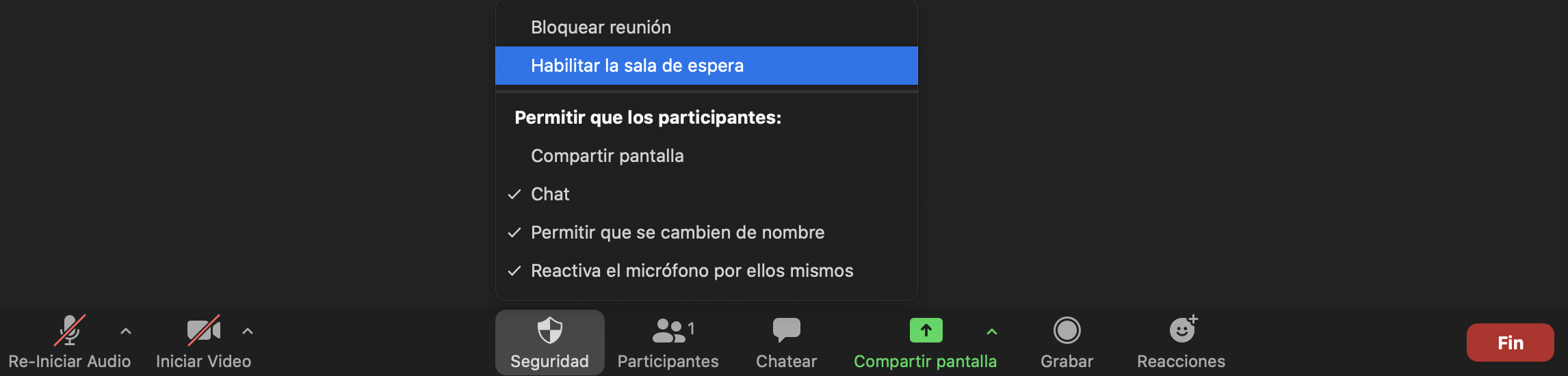

Sala de espera¶

Utilice el recurso de sala de espera dependiendo el asunto de la reunión vía Zoom. Esta funcionalidad garantiza el control de los participantes. Una vez que todos los participantes están en la sala, el host puede bloquear la sesión para evitar accesos indebidos a través del link de la reunión.

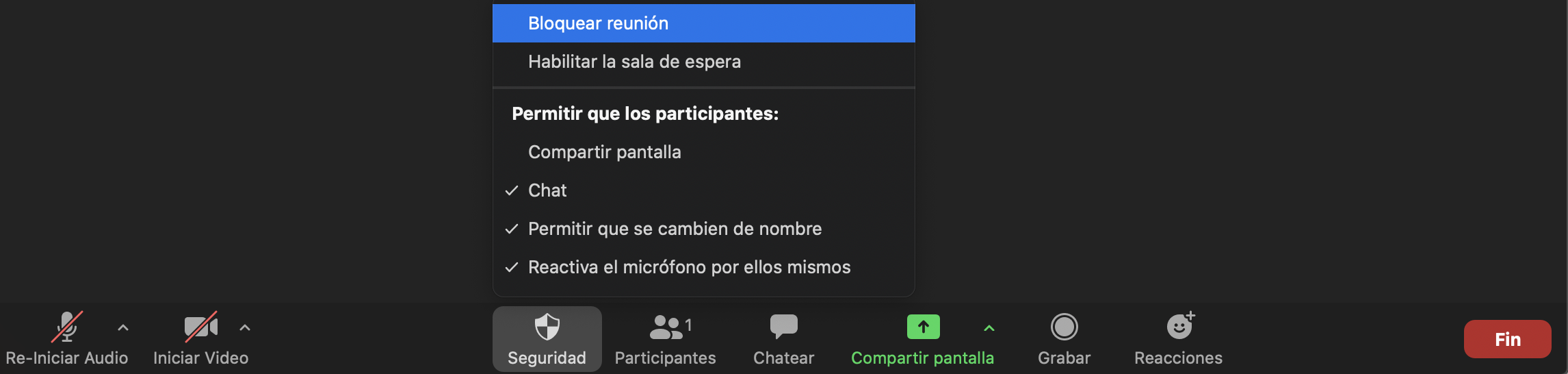

Bloquear Reunión¶

Si necesita de un ambiente más restringido para una reunión, luego de que todos los participantes invitados ingresen, utilice la función Bloquear Reunión.

Excluir Participante¶

Puede utilizar el recurso Excluir Participante al notar participantes no concidos o autorizados.

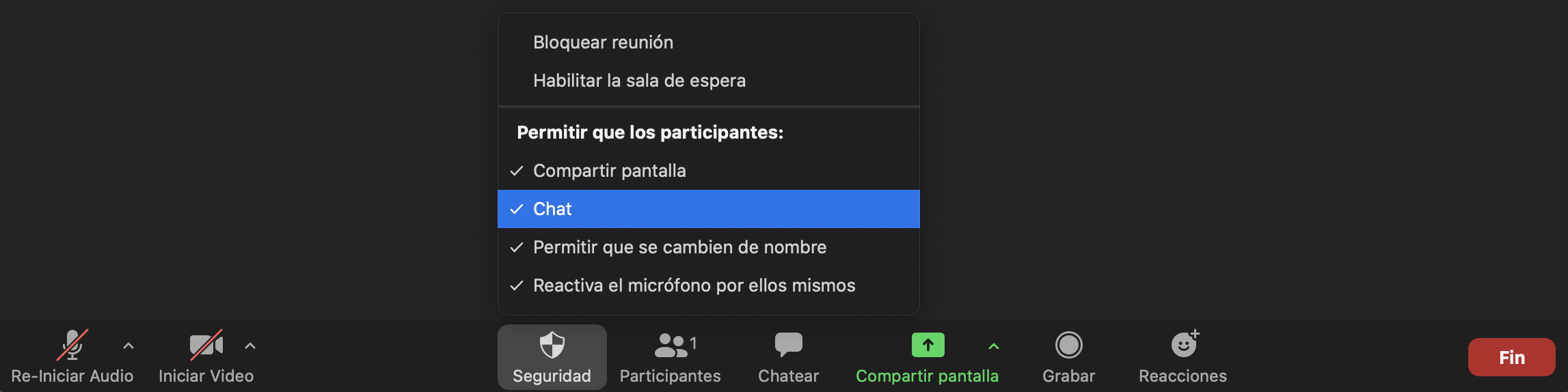

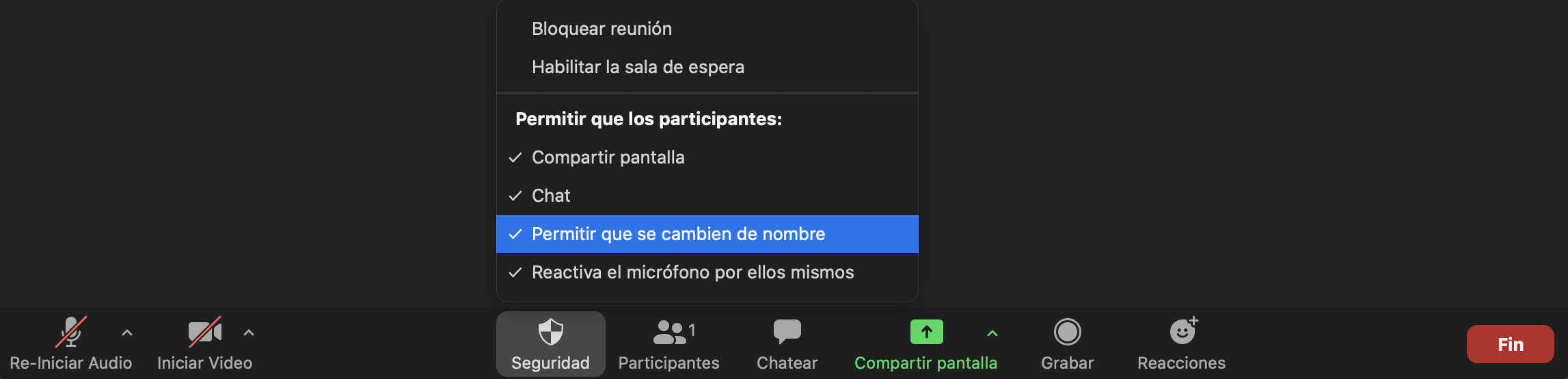

Otras Opciones¶

El menú de seguridad permite que el infitrião administre si los participantes tendrán acceso a compartir pantalla, usar el chat o incluso renombrar el nombre una vez dentro de la reunión.

FAQ¶

Para que las salas de Zoom sean más seguras, preparamos una serie de respuestas con base en dudas planteadas por los usuarios.

Sobre la herramienta Zoom, ¿cuál es la diferencia entre la cuenta corporativa licenciada y la cuenta gratuita?

Opciones adicionales para almacenamiento en nube, mayor duración de tiempo de conferencias, opción de grabación de las reuniones y transmisión en vivo, votación, opciones de restricción para regiones, personalización de identidad corporativa, opciones adicionales para notificación por email, programación de concesión de privilegio y soporte dedicado.

La solución corporativa ¿posee recursos de seguridad adicionales?

Sí, por ejemplo, administrar usuarios, controles adicionales de recursos del administrador.

¿Cuál es la mejor forma de terminar una conferencia en la plataforma Zoom?

Utilizar la opción “Terminar para todos”.

¿Qué recursos deben ser configurados antes de iniciar una conferencia?

- Habilitar las opciones: Requerir contraseña para que los participantes ingresen por el teléfono; Sala de espera; Compartir pantalla solamente por el anfitrión.

- Deshabilitar las opciones: Usar ID personal de reunión (PMI) al programar una reunión; Transferir archivo; Permitir que los participantes eliminados vuelvan a ingresar; Control de la cámara de la extremidad.

¿Cuál es el riesgo de utilizar el ID personal en reuniones?

A través de un ID personal, el usuario de Zoom posee una sala de reunión permanente. El control de los permisos y controles de seguridad deben ser habilitados al máximo pues este ID personal puede ser compartido con personas que el usuario en cuestión no conozca.

¿Es posible que algún participante entre en una reunión sin que el anfitrión lo perciba?

Sí, si el link de la conferencia se vuelve público, y las configuraciones para restricción de acceso están deshabilitadas, cualquier persona puede acceder libremente y hasta compartir contenido indebido.

Me di cuenta que había invitados extraños durante mi reunión, ¿qué hago?

Identifique al invitado que está enviando material y colóquelo en la sala de espera, envíe un mensaje de alerta por el chat al participante, active el bloqueo de la sala para que no permita nuevos participantes, y si fuera necesario, elimine al participante no deseado. Entonces, desactive la opción de compartir pantalla para los participantes.

¿Cuáles son las mejores prácticas de seguridad para el anfitrión durante una conferencia?

- Para conexiones vía llamada telefónica, habilitar el uso de PIN;

- Utilizar la función “Remover participante” al notar usuarios no autorizados/desconocidos;

- Ajustar el permiso de compartir contenido y pizarra;

- Utilizar la función “Bloquear reunión” después que los participantes entren en la sala virtual.

¿Cómo mantener contraseñas seguras?

- Crear contraseñas fuertes;

- No compartir contraseñas;

- No mantener contraseñas en lugares visibles;

- Utilizar contraseñas diferentes para cada cuenta;

- No utilizar contraseñas en sitios desconocidos/no confiables;

¿Dónde almacenar contraseñas?

Se recomienda que se utilice una solución para administrar/almacenar contraseñas, tales soluciones se llaman bóvedas de contraseñas.

¿Qué hacer cuando se sospecha que la contraseña se filtró?

Notificar lo ocurrido al soporte de TI y se recomienda que todas las contraseñas sean actualizadas;

¿Cuáles son las mejores prácticas de seguridad con relación a las contraseñas?

- Crear contraseñas fáciles de recordar;

- No utilizar como contraseña un nombre personal o de conocidos, ni fechas importantes, palabras comunes o información similar;

- No utilizar contraseñas repetidas/usadas anteriormente;

- Tener cuidado con las preguntas para recordar contraseñas;

- Si es posible, utilizar generadores de contraseñas.

Warning

Siga las siguientes recomendaciones generales:

- Mantener el software actualizado;

- Desconfiar de archivos/links recibidos en la conversación de la conferencia;

- Es posible administrar a los participantes al agendar la reunión y durante la misma;

- Al realizar reuniones, preste atención al tema de la privacidad de datos. Recuerde ajustar los permisos de la reunión virtual, de esta forma, los contenidos serán visualizados solamente por las personas autorizadas.

Active la opción Bloquear reunión para no permitir que nuevos participantes ingresen en la sala de Zoom. Sepa más en https://docs.sdasystems.org/infra/zoom/es/security.html#bloquear-reunion

Active la opción Habilitar sala de espera para hacer un control individual de los participantes. Sepa más en https://docs.sdasystems.org/infra/zoom/es/security.html#sala-de-espera

La opción Compartir pantalla permite que los participantes envíen contenido. Sepa más en https://docs.sdasystems.org/infra/zoom/es/security.html#otras-opciones

La opción Chat habilita el recurso del chat (conversación) en la sala. Sepa más en https://docs.sdasystems.org/infra/zoom/es/security.html#otras-opciones

La opción Cambiar nombre permite que los participantes cambien sus nombres durante la reunión. Sepa más en https://docs.sdasystems.org/infra/zoom/es/security.html#outras-opcoes